Veiligheid Eerst: Jouw Gids naar Cyber Security, AVG en NIS2 Compliance

Lees ons nieuwste blog

Bij FidelSec draait compliance om meer dan voldoen aan regels; het is de sleutel tot vertrouwen en groei. Onze blog biedt praktische inzichten en tips voor Nederlandse organisaties rondom AVG en NIS2. Met onze vijfstappen-aanpak – van analyse tot incident response – helpen we jouw organisatie veilig en compliant te blijven in een dynamische digitale wereld.

-

·

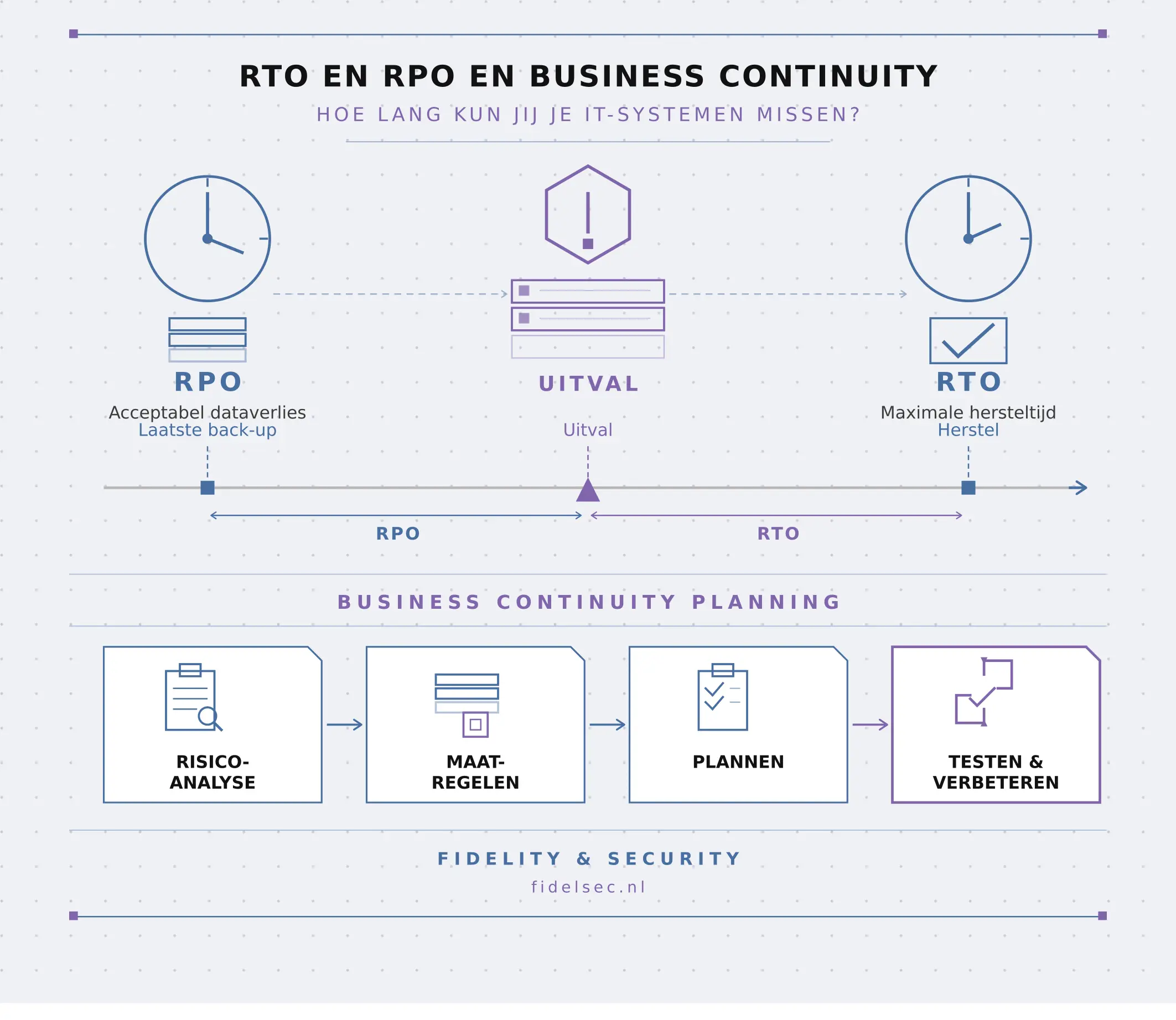

RTO en RPO en business continuity: hoe lang kun jij je IT missen?

RTO, RPO en business continuity zijn begrippen die de meeste managers liever niet hardop uitspreken. Toch bepalen ze of jouw bedrijf een cyberincident of technische storing overleeft, of er maanden last van houdt. Ik stel hem daarom bewust concreet: hoelang kun jij zonder je e-mail? Zonder je boekhoudsysteem? Zonder toegang tot klantdossiers? Een uur? Een…

-

·

E‑evidence en de digitale poortwachter: wat dienstaanbieders moeten weten

Elektronisch bewijsmateriaal is al jaren de feitelijke spil van strafrechtelijke opsporing en vervolging. Steeds meer feiten en omstandigheden worden gedetecteerd, gedocumenteerd en gecommuniceerd in digitale vorm: e‑mails, chatberichten, cloudbestanden, loggegevens, locatieinformatie. Deze data bevinden zich bijna per definitie buiten de territoriale grenzen van één enkel strafrechtelijk rechtsgebied. Hun digitale aard maakt ze niet per se…

-

·

Bottom-up cybersecurity: waarom dit beter werkt dan beleid

Cybersecurity wordt in veel organisaties nog steeds benaderd als een beleidsvraagstuk. Er wordt gestart met kaders, documenten en verantwoordelijkheden op papier, in de hoop dat dit vervolgens landt in de IT-afdeling. In de praktijk werkt het pas echt als IT het eigenaarschap heeft. Een bottom-up aanpak maakt daarin het verschil. Begin waar het werk gebeurt…

-

·

Verantwoordelijkheid in de bestuurskamer: informatiebeveiliging als kernplicht van het onderwijs

De bescherming van persoonsgegevens is allang geen IT-vraagstuk meer, maar een bestuurlijke verantwoordelijkheid. Voor onderwijsinstellingen, in het bijzonder het primair en voortgezet onderwijs, komt die verantwoordelijkheid met name scherp naar voren. Scholen verwerken gevoelige gegevens van minderjarigen, en dat maakt hen bij uitstek kwetsbaar. Maar ook verplicht. Wettelijk, organisatorisch en maatschappelijk. Waar veel sectoren nog…

-

·

Het verschil tussen de Cyberbeveiligingswet (NIS2) en ISO27001

De Cyberbeveiligingswet, ook bekend als de implementatie van de NIS2-richtlijn, brengt grote veranderingen voor organisaties in Nederland. Veel bedrijven die al werken met ISO27001 vragen zich af wat het verschil is tussen beide kaders en of ze straks extra verplichtingen krijgen. Hoewel de één een wet is en de ander een norm, sluiten ze nauw…

-

·

AI-geletterdheid voorbij de hype: een nieuwe basisverplichting voor organisaties

AI-geletterdheid staat inmiddels stevig op de bestuurlijke agenda. Wat begon als beleidswoord, is inmiddels verankerd in regelgeving en toezicht. Toch blijft de vraag: wat betekent AI-geletterdheid in de praktijk – en hoe staat het ervoor? In deze blog verken ik de verplichting in brede zin. Wat is AI-geletterdheid en waarom is het nodig? AI-geletterdheid verwijst…

-

·

Zero Trust beveiliging: geen wantrouwen, maar goed ontwerp

Wat softwareontwikkeling ons leert over praktische cybersecurity Zero Trust beveiliging roept vaak verwarring op. Veel bedrijven denken dat het betekent dat niemand nog iets mag, dat alles wordt dichtgetimmerd, en dat werken trager wordt. Maar dat is een misvatting. Zero Trust is geen beperking, maar juist een manier om systemen slim, beheersbaar en veilig in…

-

·

Bestuurders in de vuurlinie van de Cyberbeveiligingswet

Met de komst van de Cyberbeveiligingswet – de Nederlandse implementatie van de Europese NIS2-richtlijn – verschuift de verantwoordelijkheid voor digitale weerbaarheid definitief naar de top van de organisatie. Bestuurders van essentiële en belangrijke entiteiten krijgen niet alleen een toezichthoudende rol, maar worden ook persoonlijk verantwoordelijk voor kennis en besluitvorming rond cyberbeveiliging. Waar eerdere wetgeving zoals…

-

·

Ketenverantwoordelijkheid onder de Cyberbeveiligingswet (NIS2): waarom uw organisatie óók een cruciale schakel is in de digitale veiligheid van Nederland

Uw keten is net zo sterk als haar zwakste schakel De kans is groot dat uw organisatie digitaal verbonden is met één of meerdere essentiële of belangrijke entiteiten zoals zorginstellingen, gemeenten, scholen, waterbedrijven of supermarkten. U levert misschien software, maar even goed voedingsmiddelen, schoonmaakdiensten, transport of AI-oplossingen. En u doet dat professioneel en betrouwbaar. Maar…

-

·

Informatie als inzet in het digitale strijdperk – reflectie op de Cyber Defence Summit 2025

Tijdens de Cyber Defence Summit 2025 deelde Anastasios Pingios, Head of Infrastructure Security bij Booking.com, een intrigerend verhaal over hoe hotels worden ingezet voor spionageactiviteiten. Hij beschreef hoe afluisterapparatuur in kamers en manipulatie van boekingsgegevens, versterkt door cyberaanvallen van statelijke actoren, een nieuwe dimensie hebben toegevoegd aan traditionele spionageoperaties. Deze alledaagse settings blijken soms het…

-

·

Cybersecurity-training voor medewerkers | Voorkom cyberrisico’s

Je sloten zijn sterk, maar je deur staat open Stel je voor: je hebt de beste sloten en alarmsystemen op je kantoor, maar een medewerker laat per ongeluk de achterdeur openstaan. Dat is precies wat er digitaal gebeurt als je mensen niet getraind zijn in cybersecurity. Je kunt investeren in firewalls en antivirussoftware, maar één…

-

·

Data Protectie en Cybersecurity: De Europese Zoektocht naar Balans tussen Regulering en Innovatie

De Europese Unie heeft de afgelopen jaren aanzienlijke stappen gezet op het gebied van data protectie en cybersecurity. Regels als de Algemene Verordening Gegevensbescherming (AVG), de Cyberbeveiligingswet (NIS2) en de AI-verordening vormen samen een juridisch kader dat de digitale veiligheid en privacy binnen de EU moet waarborgen. Tegelijkertijd leidt deze toenemende regeldruk tot vragen over…

Meer weten?

Klaar om cyber security en compliance eenvoudig en toegankelijk te maken?